Як захистити відеоспостереження від хакерських атак?

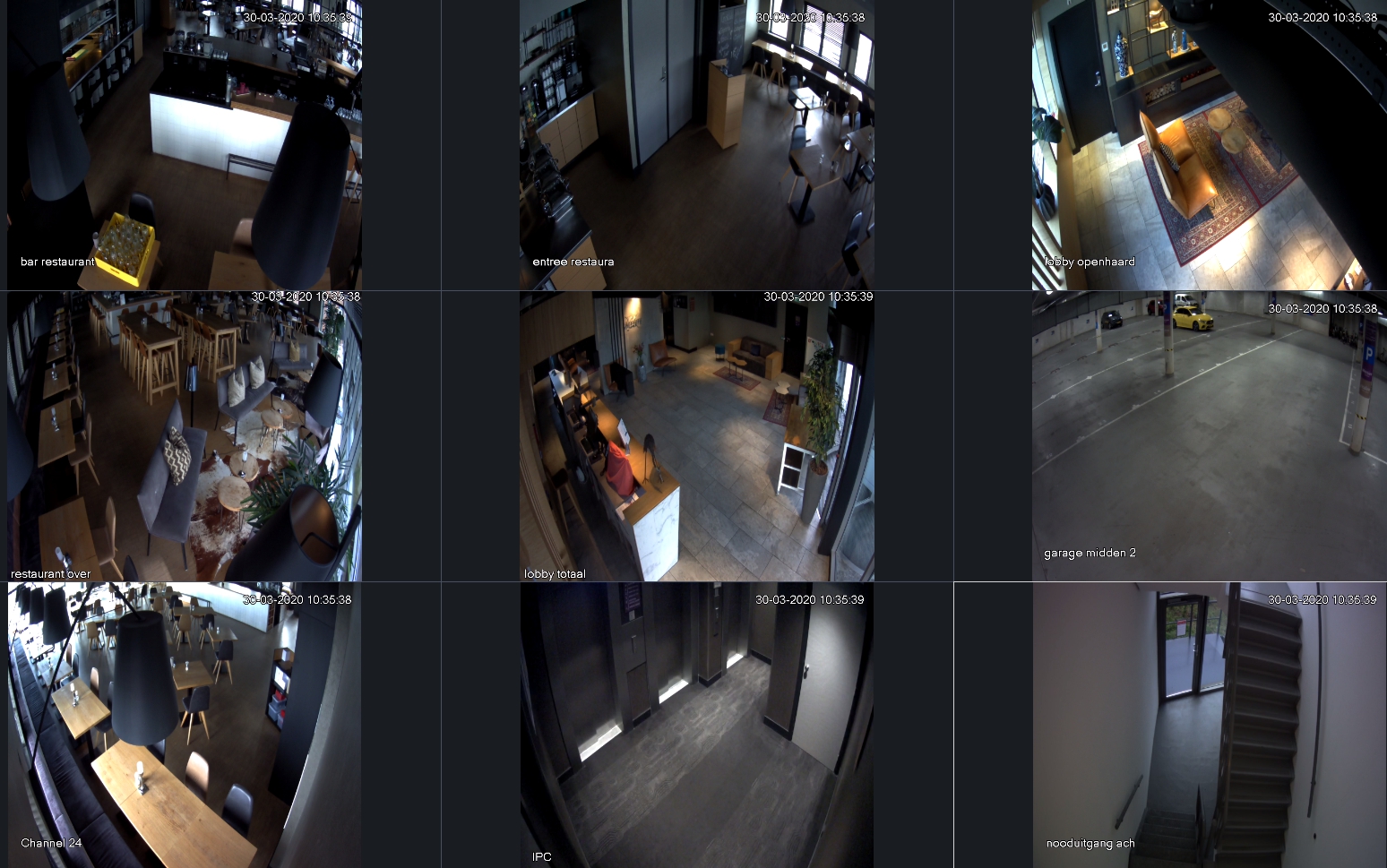

Останнім часом спостерігається тенденція плавного переходу з аналогових камер на IP відеоспостереження. Це зручніше, більш якісна картинка, доступ по всьому світу зі смартфона в один дотик, не обов'язково купувати реєстратор - можна писати на карту пам'яті або в хмару. Ціна на IP відеокамери не набагато вище, ніж на аналогові, в загальному плюсів хоч греблю гати. Купити і поставити може навіть не професіонал, і багато хто так і робить - доглянути за літньою людиною, на дачу, в офіс - встромив в розетку, підключив до WiFi і не проблема! Але за такою простотою ховається маса проблем.

Завдання камери - отримувати якусь інформацію, і передавати її власнику. Але до будь-якої інформації є жадібні хакери, які не забудуть нею скористатися. "Кому можуть знадобитися відео про те, як ростуть помідори у мене на дачі?", запитає бульшість. І будуть праві - помідори нікому, а ось коли ви будете на дачі, комусь буде зручніше обчистити вашу квартиру.

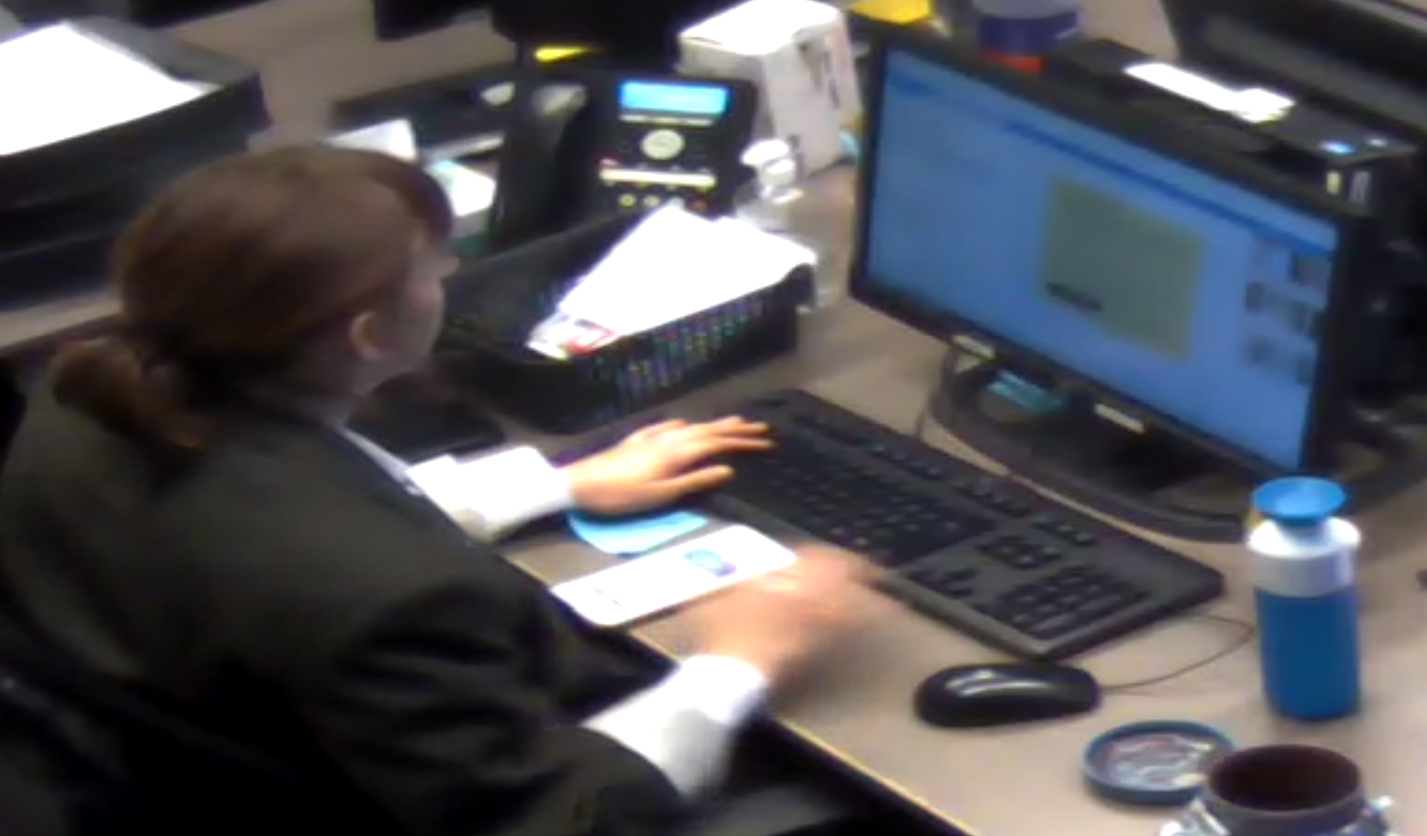

Якщо камера встановлена в офісі, зловмисник знає ваш графік, ваші фінанси і де зберігається ключ від сейфа. Навіть паролі, які ви вводите на клавіатурі.

Якщо камера обладнана мікрофоном, можна, наприклад, не тільки підглянути, але і підслухати ваші плани на вихідні. З камери, встановленої в магазині можна отримати інформацію про виручку, касу, паролі від сигналізації.

Якщо камери встановлені в квартирі - все ваше життя, аж до інтимної, буде доступна хакерам.

Якщо камери в кафе - то під загрозою вже відвідувачі і їх особисте життя.

З отриманою з відеокамери інформацією можна робити все, що завгодно - можна спланувати злочин, можна зібрати на вас компромат, шантажувати вас, або просто завдати шкоди вашій репутації, виклавши цю інформацію в публічний доступ. Якщо ж зловмисник не знайде нічого цінного у вас, він може просто продати доступ до вашого відео. Не дорого, по $ 3- $ 5 за одну, але як говоритися, копієчка до копієчки.

Чому відбуваються такі зломи відеокамер?

Ми просто звикли, що камери - це просто пристрій, і не зовсім комп'ютер, а насправді, це такий же повноцінний комп'ютер, тільки з незвичними інтерфейсами. В іншому - це такий же ПК, за яким ви читаєте цю статтю, і який ви так-сяк, але намагаєтеся захистити. Так як на ньому зберігаються ваші особисті дані, ваші фото і відео та інша особиста інформація. То чому не ставитися так само і до камери?

Як хакери отримують доступ відеокамери?

Справа в тому, що всі камери працюють по загальновідомим протоколам, і мають однакові настройки безпеки "з коробки". Цим і користуються зловмисники - просто сканують доступні діапазони IP адрес і шукають ознаки IP камер. А знайшовши такі, застосовують або стандартні паролі або відомі експлоїти. Так-так, точно так же, як і ПК, камери мають уразливості, і цим активно користуються хакери. Отримавши доступ до камери, з нею можна робити все що завгодно - управляти, відключати, переглянути архіви, відключити детекцію руху і тривожні виходи.

Як захистити свої відеокамери від хакерів?

- Найголовніше - ставтеся до IP камери і до реєстратора, як до свого особистого ПК, ноутбуку, або смартфону. Розцінюйте його, як таке ж сховище конфіденційної інформації про вас і ваших близьких, як і смартфон. Несіть повну відповідальність за те, що береже ваша камера в смартфоні і в відеоспостереженні.

- Використовуйте тільки найостанніше ПО від виробника і актуальні прошивки камер і реєстраторів. Але мало зробити це при установці - актуальність ПО потрібно перевіряти регулярно. В ідеалі налаштувати автоматичне оновлення, якщо така можливість передбачена виробником. Якщо не передбачена - змініть виробника.

- Використовуйте надійні паролі. Такі ж, як і на ПК. Уважно вивчіть документацію до камери або реєстратору і з'ясуйте, чи є доступ адміністратора, оператора, гостьовий і т.д. Усі профілі повинні бути або надійно захищені або відключені. Це стосується не тільки самої камери, але і ПО яке буде мати доступ до неї, наприклад ваш смартфон, реєстратор, хмарне сховище, ваш ПК з якого ви будете переглядати архіви. Так само це стосується і WiFi, якщо у вас бездротова камера. (Але краще використовувати все-таки проводні)

- Не використовуйте заводські настройки. Це стосується в першу чергу імен користувачів, номерів портів доступу, посилань на панель управління, посилань на отримання відеопотоку. Всі ці дані стандартні і відомі зловмисникам заздалегідь.

- Використовуйте тільки ті сервіси та функції, які вам необхідні. Решту вимкніть. Наприклад якщо ви не використовуєте SNMP, UPnP, ONVIF, DHCP, вимкніть їх. Якщо камера вміє розсилати повідомлення на електронну пошту або навіть має вбудований SMTP сервер, але він вам не потрібен - вимкніть. Можливо ваша камера несподівано почне розсилати спам.

- Використовуйте системи безпеки, що надаються виробником - увімкніть HTTPS / SSL, фаєрвол, фільтрацію по IP або MAC адресу для адміністратора. Якщо камера не володіє хоч якоюсь системою захисту - не купуйте її взагалі.

- Якщо вам потрібно забезпечити доступ до камер ззовні через інтернет, зверніть увагу на безпеку мережевого обладнання - маршрутизаторів, роутерів і т.п. Обмежте на маршрутизаторі доступ до камер по певним IP адресам. В ідеалі, звичайно, використовувати VPN для зовнішнього підключення, але не скрізь можна це реалізувати. Якщо ви не плануєте такого доступу, то краще побудувати для камер окрему, фізично обмежену мережу.

- Увімкніть логування підключень і періодично перевіряйте журнал входу на камеру або реєстратор - можливо хтось підключався крім вас, а ви і не будете знати.

- Фізичний захист камери так само важливий. Який сенс в ній, якщо зловмисник вкраде камеру разом з картковою в ній, на якій буде записано його злочин? Продумайте, де і як буде зберігатися архів. Надійніше всього зберігати його в двох місцях - наприклад на надійно захованому реєстраторі та в хмарному сховищі.